Introduction

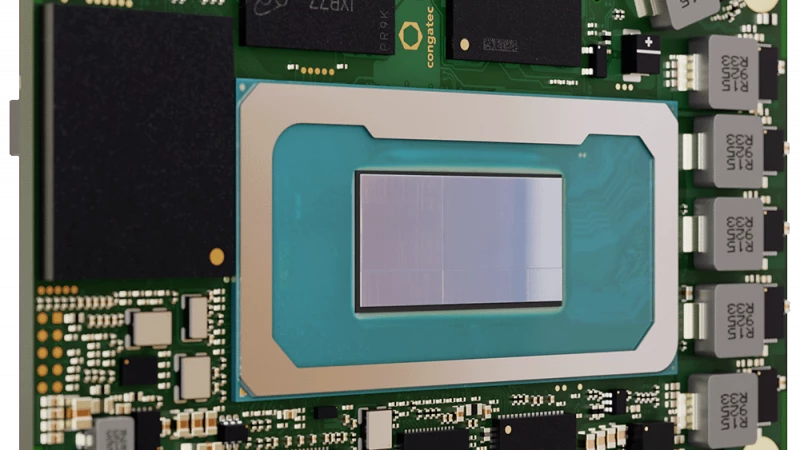

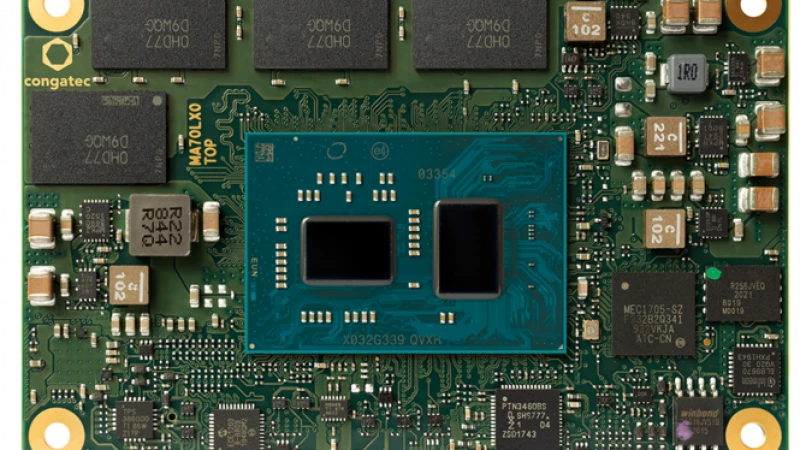

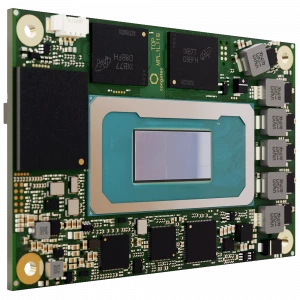

Imaginez un coffre-fort high-tech miniature, caché au cœur de votre ordinateur, gardant jalousement vos secrets les plus précieux. C’est exactement ce qu’est le TPM 2.0 (Trusted Platform Module 2.0). Cette petite puce de sécurité, nichée sur la carte mère de votre PC ou intégrée directement dans votre processeur, joue un rôle crucial dans la protection de vos données sensibles. Le TPM 2.0 est la dernière version d’une technologie développée par le Trusted Computing Group (TCG), un consortium de l’industrie informatique. Cette norme a été adoptée par l’Organisation internationale de normalisation (ISO) et la Commission électrotechnique internationale (IEC), devenant ainsi la norme ISO/IEC 11889.

Fonctionnement

Le TPM 2.0 fonctionne comme un gardien infatigable de vos clés de chiffrement. Imaginez-le comme un cerbère numérique, toujours aux aguets pour protéger vos informations d’identification et vos données sensibles. Voici comment il opère :

- Génération et stockage de clés : Le TPM 2.0 crée et conserve des clés de chiffrement uniques pour votre ordinateur.

- Authentification au démarrage : Lors de la mise en marche de votre PC, le TPM 2.0 vérifie l’intégrité du système avant de permettre le démarrage.

- Chiffrement des données : Il collabore avec des outils comme BitLocker pour chiffrer le contenu de votre disque dur.

- Isolation sécurisée : Le TPM 2.0 fournit un espace de calcul totalement séparé du système d’exploitation, le rendant pratiquement impénétrable pour les pirates.

Importance du TPM 2.0 pour la sécurité

Dans un monde où les cyberattaques deviennent de plus en plus sophistiquées, le TPM 2.0 est comme une armure high-tech pour votre ordinateur. Il offre une protection robuste contre diverses menaces :

- Vol de données : Même si un pirate parvient à accéder physiquement à votre disque dur, les données restent illisibles sans les clés stockées dans le TPM.

- Attaques par démarrage : il vérifie l’intégrité du système au démarrage, empêchant les attaques qui ciblent le processus de boot.

- Phishing avancé : En stockant de manière sécurisée les informations d’identification, il rend plus difficile le vol de mots de passe et d’identités numériques.

Et Windows 11 dans tout ça?

Microsoft a fait du TPM 2.0 une exigence pour Windows 11, et ce n’est pas un caprice de géant du logiciel. C’est une décision stratégique visant à élever le niveau de sécurité de base pour tous les utilisateurs de Windows. Cette exigence est comparable à l’installation d’un système d’alarme dernier cri dans chaque maison d’un quartier. Elle rend la tâche des cybercriminels beaucoup plus ardue et contribue à créer un écosystème numérique plus sûr pour tous.

Comment vérifier et activer le TPM 2.0

Bonne nouvelle : si votre PC a moins de cinq ans, il y a de fortes chances qu’il soit déjà équipé d’un TPM 2.0. Voici comment le vérifier et l’activer si nécessaire :

- Vérification via Windows :

- Tapez « tpm.msc » dans la barre de recherche Windows

- Si vous voyez des informations sur la version du TPM, vous êtes équipé.

- Activation dans le BIOS/UEFI :

- Redémarrez votre PC et accédez au BIOS (généralement en appuyant sur F2 ou Del au démarrage)

- Cherchez une option liée au TPM ou à la sécurité et activez-la.

- Mise à jour du BIOS :

- Certains fabricants comme Asus proposent des mises à jour du BIOS qui activent automatiquement le TPM 2.0.

L’avenir

Le TPM 2.0 n’est pas près de disparaître. Au contraire, son importance ne fera que croître à mesure que nos vies numériques deviennent plus complexes et plus vulnérables. On peut s’attendre à voir cette technologie s’étendre à d’autres appareils connectés, renforçant la sécurité de l’Internet des objets (IoT).De plus, avec l’avènement de l’informatique quantique, les futures versions du TPM pourraient intégrer des algorithmes de chiffrement résistants aux attaques quantiques, assurant ainsi la pérennité de nos systèmes de sécurité. En conclusion, le TPM 2.0 est bien plus qu’une simple puce sur votre carte mère. C’est un gardien silencieux, travaillant sans relâche pour protéger vos données les plus précieuses. Alors la prochaine fois que vous allumerez votre PC, ayez une pensée pour ce petit héros de la cybersécurité qui veille sur votre monde numérique.